Consejos para proteger redes inteligentes de ciberataques

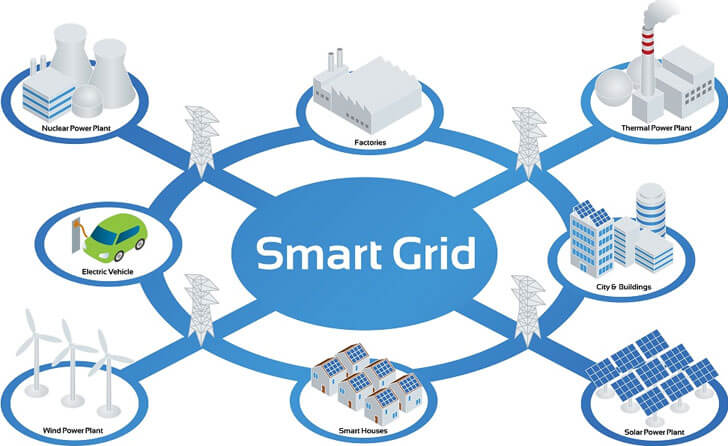

Con el avance de la tecnología, cada vez más hogares y empresas están adoptando sistemas inteligentes en sus redes eléctricas, conocidas como redes inteligentes o smart grids. Estas redes permiten un mejor control y gestión de la energía, pero también presentan nuevos desafíos en términos de seguridad cibernética.

Exploraremos algunos consejos clave para proteger las redes inteligentes de posibles ciberataques. Analizaremos las vulnerabilidades comunes de estas redes y cómo pueden ser explotadas por actores maliciosos. También proporcionaremos recomendaciones prácticas para fortalecer la seguridad de las redes inteligentes, incluyendo la implementación de medidas de seguridad física y lógica, el uso de encriptación y autenticación robusta, y la educación de los usuarios sobre buenas prácticas de seguridad.

- Mantén actualizados los sistemas y dispositivos de la red inteligente

- Utiliza contraseñas fuertes y cambia las contraseñas regularmente

- Actualiza regularmente el firmware y el software

- Configura una red WiFi segura

- Monitoriza y analiza el tráfico de red

- Capacita a tu personal en seguridad cibernética

- Implementa medidas de autenticación de doble factor

- Limita el acceso a la red inteligente solo a usuarios autorizados

- Utiliza firewalls y sistemas de detección de intrusiones

- Realiza copias de seguridad periódicas de los datos de la red inteligente

- Educa a los usuarios sobre prácticas de seguridad cibernética

- Realiza pruebas regulares de penetración para identificar posibles vulnerabilidades

- Monitorea constantemente la red para detectar actividades sospechosas

- Contempla la posibilidad de contratar servicios de seguridad gestionados

- Preguntas frecuentes

Mantén actualizados los sistemas y dispositivos de la red inteligente

Es crucial mantener actualizados todos los sistemas y dispositivos de una red inteligente para protegerla de posibles ciberataques. Las actualizaciones regularmente incluyen parches de seguridad y correcciones de vulnerabilidades conocidas, lo que ayuda a fortalecer la protección de la red.

Para mantener actualizados los sistemas y dispositivos, es recomendable seguir las siguientes prácticas:

- Realizar actualizaciones periódicas: Es fundamental establecer un calendario para aplicar las actualizaciones de forma regular. De esta manera, se reducirán las posibilidades de que se pasen por alto actualizaciones críticas.

- Utilizar software legítimo y de fuentes confiables: Es importante asegurarse de que el software utilizado en la red inteligente sea legítimo y se descargue de fuentes confiables. Además, se debe verificar la autenticidad de las actualizaciones antes de instalarlas.

- Configurar actualizaciones automáticas: Configurar las actualizaciones para que se realicen de manera automática puede garantizar que los sistemas y dispositivos estén siempre protegidos con las últimas actualizaciones de seguridad.

- Realizar pruebas de compatibilidad: Antes de aplicar actualizaciones en todos los sistemas y dispositivos de la red inteligente, es recomendable realizar pruebas de compatibilidad para asegurarse de que no generen problemas de funcionamiento.

Mantener actualizados los sistemas y dispositivos de una red inteligente es esencial para protegerla de ciberataques. Siguiendo las mejores prácticas mencionadas anteriormente, se fortalecerá la seguridad de la red y se reducirán las posibilidades de sufrir un ataque.

Utiliza contraseñas fuertes y cambia las contraseñas regularmente

Para proteger tus redes inteligentes de posibles ciberataques, es fundamental utilizar contraseñas fuertes y cambiarlas regularmente. Una contraseña fuerte debe contener una combinación de letras (mayúsculas y minúsculas), números y caracteres especiales.

Además, es importante evitar utilizar contraseñas obvias como fechas de nacimiento o nombres de mascotas, ya que son fáciles de adivinar. En su lugar, opta por contraseñas aleatorias y no las compartas con nadie.

Para mayor seguridad, es recomendable utilizar autenticación de dos factores, lo que significa que además de ingresar una contraseña, se requiere un segundo método de verificación, como un código enviado a tu teléfono móvil.

Actualiza regularmente el firmware y el software

El firmware y el software de tus dispositivos inteligentes pueden contener vulnerabilidades que pueden ser aprovechadas por los ciberdelincuentes. Por lo tanto, es importante mantenerlos actualizados.

Revisa periódicamente las actualizaciones disponibles para tus dispositivos y asegúrate de instalarlas tan pronto como sea posible. Esto te ayudará a proteger tus redes inteligentes contra los últimos ataques conocidos.

Configura una red WiFi segura

La red WiFi es una de las puertas de entrada más comunes para los ciberataques. Para proteger tus redes inteligentes, es esencial configurar una red WiFi segura.

Comienza cambiando el nombre de tu red WiFi (SSID) y asegúrate de utilizar una contraseña fuerte para protegerla. Además, habilita el cifrado de tu red WiFi, preferiblemente utilizando el estándar WPA2.

Evita compartir tu contraseña de WiFi con desconocidos y considera la posibilidad de habilitar una red de invitados separada para tus visitantes.

Monitoriza y analiza el tráfico de red

La monitorización y el análisis del tráfico de red pueden ayudarte a detectar posibles actividades sospechosas y ciberataques en tiempo real. Utiliza herramientas de seguridad de red para supervisar el tráfico y configurar alertas en caso de actividad anómala.

Además, es recomendable llevar un registro de los eventos de seguridad y analizarlos regularmente para identificar patrones o comportamientos inusuales que puedan indicar un posible ciberataque.

Capacita a tu personal en seguridad cibernética

Tu personal es un eslabón importante en la protección de tus redes inteligentes. Es fundamental capacitarlos en seguridad cibernética para que puedan identificar posibles amenazas y tomar las medidas necesarias para proteger la red.

Realiza sesiones de capacitación regularmente y mantén a tu personal informado sobre las últimas técnicas de ciberataque y las mejores prácticas de seguridad.

Además, establece políticas de seguridad claras y asegúrate de que todos los empleados las sigan de manera estricta.

Implementa medidas de autenticación de doble factor

Una forma efectiva de proteger tus redes inteligentes de ciberataques es implementar medidas de autenticación de doble factor. Esto significa que, además de ingresar tu contraseña, deberás proporcionar una segunda forma de autenticación, como un código enviado a tu teléfono móvil o una huella dactilar.

La autenticación de doble factor agrega una capa adicional de seguridad, ya que incluso si un ciberdelincuente obtiene tu contraseña, no podrá acceder a tu red inteligente sin la segunda forma de autenticación.

Para implementar esta medida, puedes utilizar aplicaciones de autenticación móvil, como Google Authenticator, o utilizar servicios de autenticación de terceros que ofrecen códigos de verificación mediante mensajes de texto.

Es importante recordar que la autenticación de doble factor debe ser utilizada en todos los dispositivos y cuentas asociadas a tu red inteligente, incluyendo routers, cámaras de seguridad y sistemas de control de acceso.

Además, es recomendable realizar regularmente una revisión de los dispositivos conectados a tu red inteligente y desactivar aquellos que ya no utilices o no reconozcas. De esta manera, reducirás las posibilidades de que un ciberdelincuente pueda acceder a tu red a través de dispositivos no autorizados.

Implementar medidas de autenticación de doble factor es una forma efectiva de proteger tus redes inteligentes de ciberataques. Recuerda utilizar esta medida en todos los dispositivos y cuentas asociadas a tu red y realizar regularmente una revisión de los dispositivos conectados a la misma.

Limita el acceso a la red inteligente solo a usuarios autorizados

Es fundamental limitar el acceso a la red inteligente únicamente a usuarios autorizados. Esto se puede lograr implementando medidas de autenticación y autorización sólidas.

Una forma de lograr esto es mediante el uso de contraseñas robustas y políticas de cambio periódico de contraseñas. Además, se recomienda utilizar autenticación de dos factores para garantizar un nivel adicional de seguridad.

Otra medida importante es asegurarse de que los usuarios tengan los permisos adecuados para acceder a la red inteligente. Esto implica asignar diferentes niveles de acceso según las responsabilidades y funciones de cada usuario.

Además, es necesario implementar un sistema de gestión de identidad y acceso (IAM) para administrar de manera eficiente las credenciales de los usuarios y controlar su acceso a la red inteligente.

Limitar el acceso a la red inteligente solo a usuarios autorizados es esencial para protegerla de posibles ciberataques. Mediante la implementación de medidas de autenticación y autorización sólidas, como contraseñas robustas, autenticación de dos factores y un sistema de gestión de identidad y acceso, se puede garantizar un nivel óptimo de seguridad.

Utiliza firewalls y sistemas de detección de intrusiones

Es fundamental contar con firewalls y sistemas de detección de intrusiones en las redes inteligentes para protegerlas de posibles ciberataques. Estas herramientas actúan como una barrera de seguridad, monitoreando y filtrando el tráfico de red para detectar y bloquear cualquier intento de acceso no autorizado.

Los firewalls permiten establecer reglas de acceso y controlar el tráfico entrante y saliente. Pueden configurarse para bloquear ciertos puertos y protocolos, así como para permitir únicamente el tráfico autorizado. Esto ayuda a prevenir ataques externos y minimizar la exposición de la red a posibles amenazas.

Los sistemas de detección de intrusiones (IDS, por sus siglas en inglés) son herramientas que monitorizan el tráfico de red en busca de patrones de comportamiento sospechosos o actividades maliciosas. Utilizan algoritmos y reglas predefinidas para identificar posibles amenazas y generar alertas en tiempo real. Estas alertas permiten a los administradores de red tomar medidas rápidas para bloquear y mitigar los ataques.

Además de implementar firewalls y sistemas de detección de intrusiones, es importante mantenerlos actualizados con las últimas versiones de software y firmwares. Los fabricantes de estas herramientas suelen lanzar actualizaciones periódicas para corregir vulnerabilidades y agregar nuevas funcionalidades de seguridad. Mantenerse al día con estas actualizaciones es crucial para garantizar la efectividad de estas soluciones de seguridad.

Utilizar firewalls y sistemas de detección de intrusiones es esencial para proteger las redes inteligentes de posibles ciberataques. Estas herramientas actúan como una barrera de seguridad, filtrando y monitoreando el tráfico de red para detectar y bloquear cualquier intento de acceso no autorizado. Mantenerlos actualizados es clave para garantizar su efectividad y prevenir vulnerabilidades.

Realiza copias de seguridad periódicas de los datos de la red inteligente

Es fundamental realizar copias de seguridad periódicas de los datos de la red inteligente para protegerla de posibles ciberataques. Estas copias de seguridad deben incluir tanto la información de configuración de la red como los datos generados por los dispositivos conectados.

Para realizar las copias de seguridad, se recomienda utilizar medios de almacenamiento externos, como discos duros externos o servicios en la nube. Además, es importante asegurarse de que las copias de seguridad estén encriptadas y protegidas con contraseñas seguras.

Al realizar las copias de seguridad periódicas, se garantiza que, en caso de sufrir un ciberataque, sea posible restaurar la red inteligente a un estado anterior y recuperar los datos perdidos. Esto permite minimizar el impacto de los ataques y reducir el tiempo de inactividad de la red.

Además, es recomendable realizar pruebas regulares de las copias de seguridad para verificar su integridad y comprobar que se puedan restaurar correctamente. Estas pruebas deben incluir la simulación de diferentes escenarios de restauración, para asegurarse de que se pueda recuperar la red y los datos en diferentes situaciones.

Realizar copias de seguridad periódicas de los datos de la red inteligente es una medida fundamental para protegerla de ciberataques. Esto permite restaurar la red a un estado anterior y recuperar los datos en caso de sufrir un ataque. Además, realizar pruebas regulares de las copias de seguridad garantiza su integridad y correcta restauración.

Educa a los usuarios sobre prácticas de seguridad cibernética

Es fundamental educar a los usuarios sobre las prácticas de seguridad cibernética para proteger las **redes inteligentes** de posibles ciberataques. Aquí hay algunos consejos clave:

1. Establece contraseñas seguras

Es importante crear **contraseñas seguras y únicas** para cada dispositivo y cuenta en la red inteligente. Las contraseñas deben ser lo suficientemente complejas, utilizando una combinación de letras mayúsculas y minúsculas, números y caracteres especiales. Además, se recomienda **cambiar las contraseñas regularmente** para evitar posibles vulnerabilidades.

2. Mantén los dispositivos actualizados

Es esencial mantener todos los dispositivos de la red inteligente **actualizados con los últimos parches de seguridad y actualizaciones de firmware**. Esto ayuda a corregir cualquier vulnerabilidad conocida y garantiza que los dispositivos estén protegidos contra posibles amenazas.

3. Utiliza un firewall de red

Implementar un **firewall de red** es una medida efectiva para proteger la red inteligente contra ciberataques. El firewall ayuda a filtrar el tráfico no deseado y bloquea cualquier intento de acceso no autorizado a la red.

4. Realiza copias de seguridad periódicas

Realizar **copias de seguridad periódicas** de los datos de la red inteligente es una práctica importante para garantizar la disponibilidad de la información en caso de un ciberataque. Las copias de seguridad deben almacenarse en un lugar seguro y separado de la red principal.

5. Monitorea el tráfico de la red

Es recomendable **monitorear constantemente** el tráfico de la red inteligente para detectar cualquier actividad sospechosa. Esto se puede lograr utilizando herramientas de monitoreo de red y análisis de registros para identificar patrones de comportamiento inusuales y posibles intentos de intrusión.

6. Capacita al personal sobre seguridad cibernética

Proporcionar **capacitación regular** sobre seguridad cibernética a todo el personal que tenga acceso a la red inteligente es esencial. Esto ayudará a crear conciencia sobre las posibles amenazas y las mejores prácticas de seguridad, y evitará que los empleados caigan en trampas o divulguen información confidencial.

7. Establece políticas de seguridad claras

Es importante **establecer políticas de seguridad claras** y comunicarlas a todos los usuarios de la red inteligente. Estas políticas deben incluir directrices sobre el uso de contraseñas seguras, la instalación de software autorizado y la restricción de acceso a ciertos recursos.

Al seguir estos consejos, las redes inteligentes estarán mejor protegidas contra posibles ciberataques y los usuarios podrán disfrutar de los beneficios de la tecnología sin comprometer la seguridad de sus datos.

Realiza pruebas regulares de penetración para identificar posibles vulnerabilidades

Una de las mejores formas de proteger las redes inteligentes de ciberataques es realizar pruebas regulares de penetración. Estas pruebas consisten en simular ataques cibernéticos para identificar posibles vulnerabilidades en el sistema.

Al llevar a cabo este tipo de pruebas, podrás evaluar la seguridad de tu red y detectar posibles puntos débiles que podrían ser aprovechados por hackers. Esto te permitirá tomar medidas preventivas y reforzar la seguridad de tu red inteligente.

Es importante que estas pruebas sean realizadas por expertos en seguridad informática, ya que requieren de conocimientos especializados para llevarlas a cabo de manera efectiva. Estos profesionales utilizarán herramientas y técnicas avanzadas para detectar posibles vulnerabilidades y evaluar la resistencia de tu red ante posibles ataques.

Además, es recomendable realizar estas pruebas de forma regular, ya que las amenazas cibernéticas están en constante evolución y siempre surgen nuevas técnicas y vulnerabilidades. Al hacerlo de manera periódica, podrás mantener tu red inteligente actualizada y protegida ante los últimos ataques.

Monitorea constantemente la red para detectar actividades sospechosas

Es importante monitorear constantemente la red de una red inteligente para detectar posibles actividades sospechosas que puedan indicar un ciberataque en curso. Esto se puede lograr mediante el uso de sistemas de detección de intrusiones (IDS) y sistemas de prevención de intrusiones (IPS) que analizan el tráfico de la red en busca de patrones y comportamientos anormales.

Los IDS pueden alertar a los administradores de red sobre posibles amenazas y actividades sospechosas, mientras que los IPS pueden tomar medidas inmediatas para bloquear o mitigar el impacto de un ataque. Estas herramientas deben estar configuradas y actualizadas de manera adecuada para garantizar una detección y respuesta efectiva a los ciberataques.

Implementa medidas de autenticación y acceso seguro

Utiliza contraseñas fuertes y cambialas regularmente.

Implementa la autenticación de dos factores para agregar una capa adicional de seguridad.

Restringe el acceso a la red solo a usuarios autorizados y asegúrate de revocar los privilegios de acceso cuando sea necesario.

Considera la implementación de soluciones de autenticación biométrica, como el reconocimiento de huellas dactilares o características faciales, para aumentar la seguridad.

Actualiza y parchea regularmente los dispositivos de la red

Los dispositivos de una red inteligente deben estar actualizados con los últimos parches de seguridad y actualizaciones del fabricante. Estos parches suelen abordar vulnerabilidades conocidas y protegen contra posibles ataques. Es importante establecer un proceso regular de actualización y parcheo para garantizar que todos los dispositivos estén protegidos.

Educa a los usuarios sobre la seguridad informática

La seguridad de una red inteligente también depende de la conciencia y las prácticas seguras de los usuarios. Es importante educar a los usuarios sobre los riesgos de seguridad, como el phishing, el uso de contraseñas débiles y la descarga de archivos adjuntos desconocidos. Fomentar prácticas seguras, como la verificación de la autenticidad de los correos electrónicos y el uso de conexiones seguras, puede reducir significativamente el riesgo de ciberataques.

Proteger una red inteligente de ciberataques requiere un enfoque multidimensional que incluye la vigilancia constante, la implementación de medidas de autenticación y acceso seguro, la actualización regular de dispositivos y la educación de los usuarios. Al seguir estos consejos, se puede mejorar la seguridad de una red inteligente y reducir la probabilidad de sufrir un ciberataque.

Contempla la posibilidad de contratar servicios de seguridad gestionados

Si estás preocupado por la seguridad de tu red inteligente y no tienes los recursos o el conocimiento para implementar medidas de protección efectivas, considera la posibilidad de contratar servicios de seguridad gestionados. Estos servicios son proporcionados por empresas especializadas en ciberseguridad y ofrecen una amplia gama de soluciones para proteger tu red contra ciberataques.

Al contratar servicios de seguridad gestionados, puedes delegar la responsabilidad de proteger tu red en expertos en ciberseguridad. Estos profesionales se encargarán de monitorear tu red las 24 horas del día, los 7 días de la semana, identificando y respondiendo a posibles amenazas en tiempo real.

Además del monitoreo constante, los servicios de seguridad gestionados también incluyen la implementación y gestión de medidas de seguridad, como firewalls, sistemas de detección y prevención de intrusiones, y sistemas de protección de endpoints. Estas soluciones ayudarán a prevenir y bloquear los intentos de ciberataques antes de que puedan causar daño a tu red inteligente.

Al contratar servicios de seguridad gestionados, también tendrás acceso a informes detallados sobre el estado de seguridad de tu red. Estos informes te permitirán tener una visión clara de las posibles vulnerabilidades y amenazas, permitiéndote tomar decisiones informadas para mejorar la seguridad de tu red.

Contratar servicios de seguridad gestionados es una opción confiable y efectiva para proteger tu red inteligente de ciberataques. Con expertos en ciberseguridad a tu disposición, podrás tener la tranquilidad de saber que tu red está constantemente protegida y monitoreada, permitiéndote enfocarte en otras tareas importantes para tu negocio.

Preguntas frecuentes

1. ¿Qué es una red inteligente?

Una red inteligente es un sistema de distribución de energía eléctrica que utiliza tecnología avanzada para gestionar de manera eficiente la generación, transmisión y consumo de energía.

2. ¿Cuáles son los principales riesgos de ciberataques en redes inteligentes?

Los principales riesgos de ciberataques en redes inteligentes incluyen la interrupción del suministro eléctrico, el acceso no autorizado a datos sensibles y el sabotaje de equipos y sistemas.

3. ¿Cómo se pueden proteger las redes inteligentes de ciberataques?

Para proteger las redes inteligentes de ciberataques, es importante implementar medidas de seguridad como el cifrado de datos, la autenticación de usuarios, la monitorización continua y la actualización regular de software y sistemas.

4. ¿Qué papel juega la concienciación de los usuarios en la seguridad de las redes inteligentes?

La concienciación de los usuarios es fundamental en la seguridad de las redes inteligentes, ya que un mal uso de los dispositivos conectados puede comprometer la integridad de la red y facilitar ataques cibernéticos.

Deja una respuesta

Tal vez te puede interesar: